Hơn 547.000 cuộc tấn công DDoS quý 3/2025, tăng 207% so với cùng kỳ, trong đó nhiều kỹ thuật mới như Carpet Bombing hay DNS Water Torture được triển khai với mức độ đáng lo ngại, theo báo cáo từ Viettel Cyber Security.

Trong báo cáo tình hình tấn công DDoS quý 3/2025 vừa công bố, Viettel Cyber Security (VCS) đã ghi nhận mức tăng mạnh nhất từ đầu năm về tấn công DDoS, đồng thời xuất hiện thêm hàng loạt chiến thuật mới như tấn công theo dải IP, làm cạn kiệt tài nguyên DNS hay khai thác các botnet IoT quy mô lớn.

TẤN CÔNG TĂNG VỌT VỚI KỸ THUẬT TINH VI HƠN

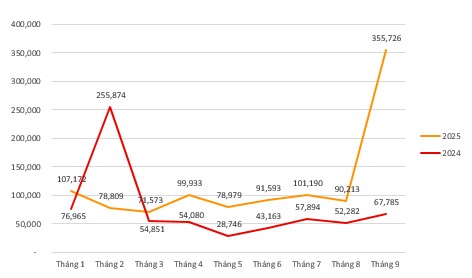

Trung bình mỗi tháng trong quý 3/2025, Viettel Anti-DDoS ghi nhận số lượng cuộc tấn công cao gấp ít nhất hai lần so với cùng kỳ năm 2024, đặc biệt trong tháng 9/2025 tăng gần sáu lần so với tháng 9/2024, với hơn 280.000 cuộc. Thực tế này được các chuyên gia VCS đánh giá “là hệ quả của một giai đoạn tin tặc phối hợp nhiều kỹ thuật khác nhau, tận dụng thiết bị IoT và dịch vụ DDoS thuê để mở rộng quy mô tấn công”.

“Xu hướng gia tăng liên tục về số lượng tấn công DDoS phản ánh rõ đặc điểm tấn công DDoS hiện nay với tần suất dày đặc hơn, có chủ đích và được tính toán kỹ lưỡng về thời điểm”, chuyên gia VCS đánh giá.

Đáng chú ý nhất là sự nổi lên của Carpet Bombing, kỹ thuật tấn công phân tán lưu lượng trên toàn bộ dải IP thay vì tập trung vào một địa chỉ cụ thể. Các tổ chức khó nhận biết khi mỗi IP chỉ phải chịu mức lưu lượng thấp, nhưng tổng băng thông dồn về toàn dải có thể đạt hàng chục hoặc hàng trăm Gbps. Điều này khiến các cơ chế ngưỡng cứng truyền thống không còn hiệu quả, trong khi hệ thống vẫn chịu áp lực lớn và dễ rơi vào tình trạng quá tải.

Bên cạnh Carpet Bombing, nhiều kỹ thuật gây tràn băng thông như UDP Flood, DNS/NTP Amplification, vốn khai thác các máy chủ công khai để khuếch đại lưu lượng, trong đó các cuộc tấn công khai thác giao thức TCP chiếm hơn 70% tổng số cuộc tấn công cũng trở lại. Ghi nhận ngày 13/9, đợt tấn công đã đạt đỉnh gần 500 Gbps, chủ yếu nhắm vào doanh nghiệp công nghệ thông tin, đơn vị cung cấp hosting và một số nền tảng giải trí số.

Một xu hướng mới nổi khác là DNS Water Torture, khi tin tặc gửi các truy vấn DNS chứa tên miền con vô nghĩa tới máy chủ phân giải. Kỹ thuật này khiến máy chủ DNS Authoritative phải xử lý liên tục, nhanh chóng bị quá tải và ảnh hưởng tới toàn bộ dịch vụ. Sự xuất hiện của DNS Water Torture được đánh giá là bước chuyển quan trọng, cho thấy tin tặc bắt đầu điều chỉnh phương thức để né tránh biện pháp lọc truyền thống.

XU HƯỚNG TOÀN CẦU TÁC ĐỘNG VÀO VIỆT NAM

Là đơn vị đang có những bước đi ra toàn cầu, VCS cũng phân tích kỹ thuật các vụ tấn công DDoS trên thế giới, giúp các đội ngũ an toàn thông tin nâng cao tri thức, dự đoán trước các mối nguy có thể tác động đến trong nước.

Trong quý 3, thế giới ghi nhận nhiều cuộc tấn công đạt đỉnh 22,2 Tbps và 11,5 Tbps tại các hệ thống hạ tầng quốc tế, mức cao nhất từng được ghi nhận. Những chiến dịch này phần lớn xuất phát từ botnet IoT quy mô lớn, có khả năng lan rộng tới hơn 300.000 thiết bị chỉ trong vài tháng thông qua các lỗ hổng firmware của thiết bị dân dụng. Song song, một số chiến dịch truy quét toàn cầu đã triệt phá các mạng botnet tấn công cho thuê, từng gây ra 370.000 cuộc tấn công trong bốn tháng. Theo các chuyên gia, mô hình DDoS-for-Hire với chi phí chỉ vài chục USD vẫn là nguyên nhân chính khiến tần suất tấn công tăng mạnh trong năm 2025, trong đó có Việt Nam.

HTTP/2 MadeYouReset, biến thể mới của RapidReset, là một trong những kỹ thuật tấn công nổi bật được đưa ra phân tích trong báo cáo lần này. Theo VCS, phương thức tấn công này thể khiến máy chủ web nhanh chóng cạn kiệt tài nguyên khi xử lý nhiều luồng dữ liệu song song, báo hiệu sự dịch chuyển từ tấn công băng thông sang khai thác tầng ứng dụng.

Môi trường tấn công mạng tại Việt Nam được đánh giá đang bước vào giai đoạn phức tạp hơn khi hoạt động của tin tặc gia tăng, với kỹ thuật thay đổi liên tục và ngày càng khó phân biệt với lưu lượng truy cập hợp lệ.

“Khả năng chống chịu của hạ tầng số Việt Nam sẽ phụ thuộc lớn vào việc doanh nghiệp chuẩn bị sớm, chủ động giám sát theo thời gian thực và triển khai giải pháp phòng vệ chuyên sâu thay vì xử lý khi sự cố đã xảy ra”, chuyên gia VCS nhận định. Theo ông, việc xây dựng chiến lược phòng thủ nhiều lớp, diễn tập định kỳ và hợp tác với đơn vị chuyên trách được xem là những bước quan trọng để giảm thiểu thiệt hại trong bối cảnh tấn công ngày càng tinh vi.

* Viettel Cyber Security cho biết Báo cáo tình hình tấn công DDoS sẽ phát hành định kỳ hàng quý. Doanh nghiệp và tổ chức có thể theo dõi và tải báo cáo trên trang thông tin chính thức của Viettel Cyber Security tại đây: https://viettelsecurity.com/vi/resource-report/bao-cao-tinh-hinh-tan-cong-ddos-viet-nam-quy-3-2025/

-Khánh Huyền